Login

Login 5 Minuten Lesezeit ·

Ein VPN ermöglicht einem Gerät einen direkten Zugriff auf bestimmte Netzwerke oder Netzwerkdienste. Ein Proxy hingegen ist ein Vermittler zwischen einem Gerät und einem Webdienst. Mit Gerät (hier: Client) kann ein Computer, Smartphone, Tablet o. Ä. gemeint sein, während der Webdienst eine Internetseite, der Dienst einer Anlage oder auch ein Zielserver sein kann.

VPN und Proxy unterscheiden sich also erst einmal in der Art der Verbindung. Während der VPN dem Gerät einen gesicherten Tunnel zu einem Netzwerk bietet, kann man sich einen Proxy eher als eine Art Filter oder Trennwand vorstellen, die sowohl den Client als auch die Anlage bzw. den Zielserver schützen kann.

Auf der etwas technischeren Ebene unterscheiden sich VPN und Proxy anhand der ihnen zugrunde liegenden Schichten des OSI-Modells. Während der VPN Daten der Layer 2 und höher transportiert, funktioniert der Proxy ausschliesslich auf dem Applikationslayer. Man könnte also sagen, dass der VPN transportorientiert und der Proxy anwendungsorientiert ist.

Die Unterschiede in der Technik führen folglich zu unterschiedlichen Anwendungsfällen.

Ein Proxy ermöglicht einen gezielten Zugriff auf bestimmte Dienste, Server oder Endgeräte. Der VPN bietet Zugang zum gesamten Netzwerk und somit auch auf sensible Daten und kritische Systeme.

Daneben kann ein Proxy auch bei der Internetnutzung eingesetzt werden: Er filtert oder sperrt bestimmte Webseiten, schützt vor unerwünschten Inhalten und beschleunigt den Zugriff durch Caching. Der VPN dagegen verschlüsselt umfassend auf Betriebssystemebene – d.h. er schützt nicht nur Aktivitäten im Browser, sondern auch Browseranwendungen, E-Mails, Apps und andere Dienste.

Proxys können sehr unterschiedlich ausgestaltet sein. So kann ein Proxy als Hardware (z.B. als Teil einer Firewall) oder als Software (z.B. als Teil einer Antiviruslösung) eingerichtet werden. Bei anonymisierenden und verzerrenden Proxys wird die IP des Clients entweder verborgen oder verfälscht. Während konventionelle Proxys sowohl dem Client als auch dem Zielserver gegenüber als Kommunikationspartner auftreten, sind transparente Proxys – wie der Name schon suggeriert – für den Client unsichtbar. Das bedeutet, dass z.B. Angestellte in einer Firma nicht merken, dass sie über einen Proxy auf eine Internetseite geleitet werden.

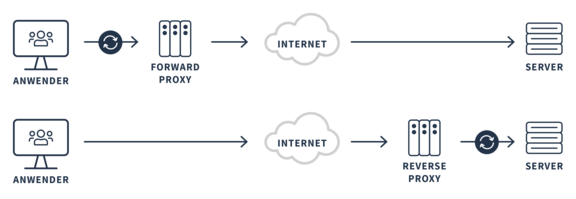

Die für uns in diesem Zusammenhang wichtigste Unterscheidung ist jedoch jene zwischen Forward und Reverse Proxy. Bei Forward Proxys wird – sehr vereinfacht ausgedrückt – die Anfrage und/oder Antwort vom Client bzw. Webdienst gefiltert; beim Reverse Proxy hingegen nur die Anfrage vom Client an den Webdienst/Zielserver. Forward Proxys werden u.a. genutzt, um vor Malware zu schützen oder aber um bestimmte Inhalte zu sperren, z.B. Social-Media- oder nicht-jugendfreie Seiten. Reverse Proxys wiederum können dazu dienen, webbasierte Anlagen- oder Endgerätezugriffe zu erteilen oder grosse Datenmengen auf mehrere Zielserver zu verteilen.

Sowohl ein Forward als auch ein Reverse Proxy bietet – richtig eingesetzt – verschiedene Vorteile. Einige der wichtigsten hier im Überblick.

Schutz des Clients vor Internetbedrohungen wie Malware

Schutz vor Geotracking

Schutz vor missbräuchlicher Internetnutzung

Schutz der Anlagen, Endgeräte und Zielserver vor Angriffen

Schutz vor Überlastung dank Load Balancing

Schutz vor Performanceeinbussen dank Caching

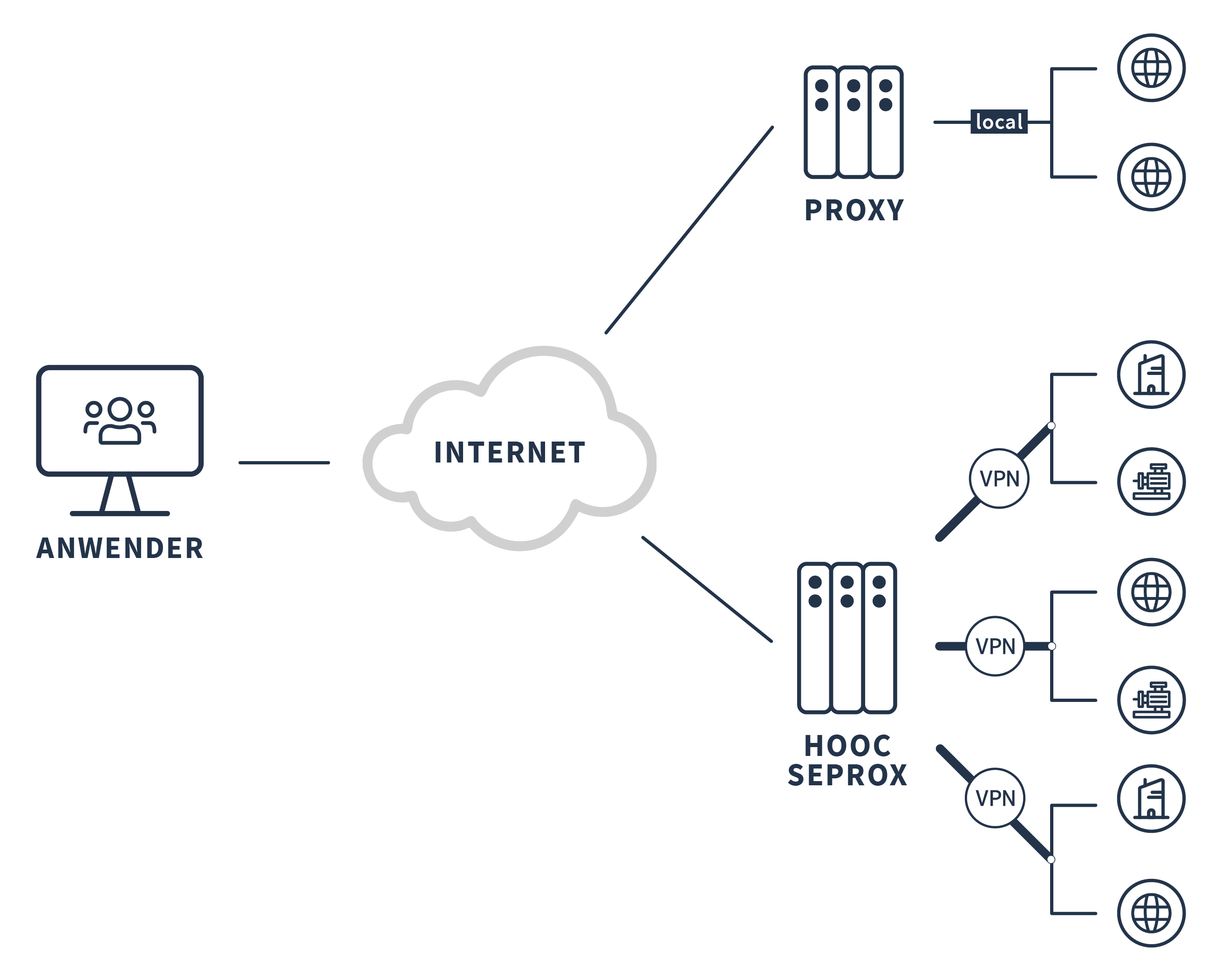

Der HOOC SECURE PROXY (SEPROX) funktioniert grundsätzlich wie ein Reverse Proxy. Während ein klassischer Reverse Proxy aber den Zugriff auf Webdienste in einem lokalen Netzwerk regelt, ermöglicht der HOOC SEPROX den VPN-basierten Zugriff auf Webdienste in entfernten Anlagen. Der eine arbeitet also «local», z.B. über Ethernet-Anbindung und der andere «remote» über VPN-Verbindung. Der erste, wesentliche Unterschied zwischen einem klassischen Reverse Proxy und dem HOOC SEPROX liegt somit in der Anbindung bzw. der Transportebene.

Auf der Anwendungsebene wiederum funktioniert der klassische Reverse Proxy ausnahmslos webbasiert. Der HOOC SEPROX hingegen kann webbasiert funktionieren, muss aber nicht. Neben den http/https-Protokollen unterstützt der HOOC SEPROX nämlich auch VNC-, SSH- sowie TCP-Zugänge. Darin liegt ein zweiter entscheidender Unterschied: Der SEPROX ist auf Anwendungsebene flexibler als der klassische Reverse Proxy.

| PROXY | SEPROX | SEPROX | SEPROX | |

|---|---|---|---|---|

| ANWENDUNG | WEB | WEB | WEB & VNC, SSH | TCP |

| TRANSPORT | local (z.B. LAN) | remote (VPN) | remote (VPN) | remote (VPN) |

Ein klassischer Reverse Proxy hat insbesondere Zugriffskontrolle, Caching und Sicherheitsfiltrierung zum Ziel. Der HOOC SEPROX wiederum ist auf den schnellen Zugriff auf spezielle Gebäude- und Anlagentechnik ausgerichtet.

Klassische Proxys sind nicht zwingend verschlüsselt, der HOOC SEPROX hingegen schon (https bzw. TCP over TLS).

Zu den «Nice-to-haves» des HOOC SEPROX gehört, dass sich ein Nutzer mittels eines Permalinks authentifizieren und so direkt auf die Webdienste in den Anlagen zugreifen kann. Auch ermöglicht er den Zugriff nicht nur über IP-Adressen, sondern auch über DNS/mDNS-Namen.

Zweifellos zu den USPs des SEPROX gehört die Integration im HOOC ManagementPortal. Diese ermöglicht die zentrale Verwaltung und Steuerung von Zugriffsrechten sowie die Verbindung mit weiteren HOOC-Diensten wie beispielsweise der Vernetzung.

Zusammen- und kurzgefasst könnte man sagen, dass der HOOC SEPROX die Vorteile eines Reverse Proxy mit der Sicherheit eines VPN verbindet und um die spezifischen HOOC-Dienste erweitert. Oder wie der Name schon sagt HOOC -> SECURE -> PROXY.